-

Compteur de contenus

14 385 -

Inscription

-

Dernière visite

-

Jours gagnés

249

Tout ce qui a été posté par mprinfo

-

heatit Heatit Z-Temp2 - Thermostat sans fil Z-Wave+

mprinfo a répondu à un(e) sujet de mprinfo dans Thermoflor ( Heatit )

J'ai rien fait moi [emoji24] Effectivement plus de photos Je suppose que les liens sont morts Envoyé de mon BLA-L29 en utilisant Tapatalk -

Pour tester les câbles je coupe le courant Avec mon multi je sonne les câbles. C'est mieux est moins dangereux que de faire passer de 230v Parfois les va et viens c'est pas mal [emoji1787] Et la position inversée permet le nettoyage des outils [emoji1787][emoji1787] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Franchement j'ai une VM debian avec Haproxy je n'y ai pas toucher depuis des années la seul chose que je fais c'est tout les 3 mois le renouvellement de mes certificats car je suis trop fainéant pour faire un cron j'avais commencé un tutoriel : sous ta distribution linux tu installes Haproxy ensuite tu n'as plus qu'a modifier le fichier config c'est le plus chiant a faire une fois que cela fonctionne tu peux passés au Https en installant cerbots il faudra modifier le fichier config pour le https c'est relativement simple et ensuite tu ajoutes le ou les certificats dans haproxy il faut rediriger les ports 80 et 443 de ton routeur vers haproxy pour que cela fonctionnne Voici un exemple de fichier config pour plusieurs sous domaine en Https globallog /dev/log local0log /dev/log local1 noticechroot /var/lib/haproxystats socket /run/haproxy/admin.sock mode 660 level adminstats timeout 30suser haproxygroup haproxydaemon maxconn 2048# Default SSL material locationsca-base /etc/ssl/certscrt-base /etc/ssl/private# Default ciphers to use on SSL-enabled listening sockets.# For more information, see ciphers(1SSL). This list is from:# https://hynek.me/articles/hardening-your-web-servers-ssl-ciphers/# An alternative list with additional directives can be obtained from# https://mozilla.github.io/server-side-tls/ssl-config-generator/?server=haproxyssl-default-bind-ciphers ECDH+AESGCM:DH+AESGCM:ECDH+AES256:DH+AES256:ECDH+AES128:DH+AES:RSA+AESGCM:RSA+AES:!aNULL:!MD5:!DSSssl-default-bind-options no-sslv3tune.ssl.default-dh-param 2048defaultslog globalmode httpoption httplogoption forwardfor option http-server-closeoption dontlognull timeout connect 5000 timeout client 50000 timeout server 50000errorfile 400 /etc/haproxy/errors/400.httperrorfile 403 /etc/haproxy/errors/403.httperrorfile 408 /etc/haproxy/errors/408.httperrorfile 500 /etc/haproxy/errors/500.httperrorfile 502 /etc/haproxy/errors/502.httperrorfile 503 /etc/haproxy/errors/503.httperrorfile 504 /etc/haproxy/errors/504.http#********************************************************************************************************************# Documentation sur haproxy est cerbot pour renouvellement certificat letsencrypt#********************************************************************************************************************# commandes Haproxy# --------------------------------------------------------------------------------# teste de la configuration : haproxy -c -V -f /etc/haproxy/haproxy.cfg# demmarrer Haproxy : service haproxy (restart, start, stop)# voir les logs : less /var/log/haproxy.log# --------------------------------------------------------------------------------# Commandes cerbot# --------------------------------------------------------------------------------# certbot certificates - permet de verifier la date du certificat# certbot certonly --webroot -w /var/www/example -d www.example.com -d example.com -w /var/www/other -d other.example.net -d another.other.example.net -- Permet de donner un chemin au certifcats# https://certbot.eff.org/docs/using.html#where-are-my-certificates.# --------------------------------------------------------------------------------# - creation du certificat# --------------------------------------------------------------------------------# certbot certonly --standalone -d dsm.domaine.fr -d unifi.domaine.fr -d hc2.domaine.fr \--non-interactive --agree-tos --email toto4@free.fr \--http-01-port=8888# cat /etc/letsencrypt/live/dsm.domaine.fr/fullchain.pem /etc/letsencrypt/live/dsm.domaine.fr/privkey.pem > /etc/haproxy/certs/domaine.fr.pem#--------------------------------------------------------------------------------------------------------------------# ---------------------------------------------------------------------------------# - H T T P# ---------------------------------------------------------------------------------frontend http-in option http-keep-alive compression algo gzip compression type text/html text/plain text/css application/x-javascript bind :::80 v4v6acl letsencrypt-acl path_beg /.well-known/acme-challengereqadd X-Forwarded-Proto:\ http mode http option httplog #******************************************************** # Define hosts http #******************************************************** #acl hc3 hdr(host) hc3.domaine.fr #acl edrt2 hdr(host) edrt2.domaine.fr#acl ipx800v5 hdr(host) ipx800v5.domaine.fr #********************************************************# Use backend#******************************************************** #use_backend backendIPXV5 if ipx800v5#use_backend backendEDRT2 if edrt2 #********************************************************use_backend letsencrypt-backend if letsencrypt-acldefault_backend www-backend# --------------------------------------------------------------------------------# - H T T P S# --------------------------------------------------------------------------------frontend https-in bind :::443 ssl crt /etc/haproxy/certs/ no-sslv3 reqadd X-Forwarded-Proto:\ httpsmode httpoption httplog acl letsencrypt-acl path_beg /.well-known/acme-challenge #******************************************************** # Define hosts https #******************************************************** acl dsm hdr(host) dsm.domaine.fr acl unifi hdr(host) unifi.domaine.fr acl hc2 hdr(host) hc2.domaine.fracl hc3 hdr(host) hc3.domaine.fracl test hdr(host) test.domaine.fr acl edrt2 hdr(host) edrt2.domaine.fracl ipx800v5 hdr(host) ipx800v5.domaine.fr #********************************************************# Use backend #******************************************************** use_backend backendDSM if dsm use_backend backendUNIFI if unifi use_backend backendHC2 if hc2use_backend backendHC3 if hc3use_backend backendIPXV5 if test use_backend backendIPXV5 if ipx800v5use_backend backendEDRT2 if edrt2 #******************************************************** use_backend letsencrypt-backend if letsencrypt-acl default_backend www-backend # -------------------------------------------------------------------------------- # - Define backend # --------------------------------------------------------------------------------backend www-backend redirect scheme https if !{ ssl_fc } server www-1 192.168.110.100:8888 check#--------------------- Backend pour le renouvellement du certificat letsencrypt backend letsencrypt-backend #server letsencrypt 127.0.0.1:8888 server letsencrypt 192.168.110.100:8888 #--------------------- Backend pour DSM sous ESXI backend backendDSM mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server DSM 192.168.110.51:5000#--------------------- Backend pour Home Center 2backend backendHC2 mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server HC2 192.168.110.12:80#--------------------- Backend pour Home Center 3backend backendHC3 mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server HC3 192.168.110.11:80 #--------------------- Backend pour Controleur UNIFIbackend backendUNIFI mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server unifi 192.168.110.1:443 check maxconn 32 ssl verify none#--------------------- Backend pour IPX800V5backend backendIPXV5 mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server test 192.168.110.14:80 #--------------------- Backend pour EDRT2backend backendEDRT2 mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server test 192.168.110.13:80#--------------------- Backend pour DSM sous ESXI - camerabackend backendCamera mode http option httpchk option forwardfor except 127.0.0.1 http-request add-header X-Forwarded-Proto https if { ssl_fc } server ws-DSM 192.168.110.51:9900 pour la génération des certificats je fais comme cela certbot certonly --standalone -d dsm.domain.fr -d unifi.domain.fr -d hc2.domain.fr -d hc3.domain.fr -d unifi.domain.fr -d test.domain.fr -d cam.domain.fr \--non-interactive --agree-tos --email mon_adressemail@orange.fr \--http-01-port=8888cat /etc/letsencrypt/live/dsm.domain.fr/fullchain.pem /etc/letsencrypt/live/dsm.domain.fr/privkey.pem > /etc/haproxy/certs/domain.fr.pem----GCEcertbot certonly --standalone -d edrt2.domain.fr -d ipx800v5.domain.fr \--non-interactive --agree-tos --email mon_adressemail@orange.fr \--http-01-port=8888cat /etc/letsencrypt/live/edrt2.domain.fr/fullchain.pem /etc/letsencrypt/live/edrt2.domain.fr/privkey.pem > /etc/haproxy/certs/GCE.fr.pem

-

Si vous avez un synology il est très simple d'installer un reverse proxy et créer un certificat Si tu as une machine qui tourne avec linux c'est un peu plus compliquer la configuration du reverse proxy et un peu fastidieuse pour les certificats j'utilise cerbots

-

Elle s active au démarrage parce que tu lui as dit de ce lancer au démarrage tout simplement [emoji12] Pour connaître le déclencheur tu peux t'inspirer de ce tutoriel https://www.domotique-fibaro.fr/topic/14375-scene-hc3-comment-connaitre-la-source-du-d%C3%A9clenchement-dune-sc%C3%A8ne-sourcetrigger/ Pour le lancement d'une scène au démarrage https://www.domotique-fibaro.fr/topic/14324-scene-hc3-alerte-demarrage-box/ Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Moi j'ai bien youtube en français merci

-

c'est ce que j'ai indiqué dans mon TUTO Il faut une connexion HTTPS valides pour avoir un certificats gratuit il faut utilisé letsencrypt Je vous conseil d'ailleurs d'utiliser un reverse proxy plutôt que d'ouvrir des ports sur votre routeur (BOX)

-

-

Pas forcément Avec les modules physiques ok Mais avec les childs ça ne ce suit pas forcément Envoyé de mon BLA-L29 en utilisant Tapatalk

-

T'inquiète sous hc2 avec l'alarme satel certains étaient pas loin des 10000 Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Il faudrait être route pour espérer pouvoir faire cela Malheureusement le hc3 ne peut être rooter. Enfin je connais personne qui a réussi à le faire Après il faudrait jouer avec la basse de données Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Il y a déjà 2 topics qui traite du problème Envoyé de mon BLA-L29 en utilisant Tapatalk

-

le nom de domaine permet juste de revolver l'adresse IP public cela est particulièrement utile lorsque cette IP est dynamique Perso je n'utilise plus la méthode d'ouverture de port sur le routeur (box internet) j'ai une VM avec HAPROXY on peut aussi installer Haproxy sur les NAS synology Pour que l'application YUBII fonctionne il faut une connexion HTTPS donc même sans nom de domaine doit fonctionner il faut juste un certificats valide

-

@Sowliny ou a un soldat russe qui ce trouve dans ton jardin

-

non il faut que tu créés un certificat pour ton nom de sous dommain Pour générer un certificat j utilise lets encrypts qui donne des certificats gratuits valable 3 mois si mes souvenir sont bons

-

Pour que cela fonctionne il faut un certificat valide Perso j'utilise Let's Encrypt pour générer mes certificats gratuitement

-

as tu un certificats valide ? car il faut une connexion securisé Car si le certificat n'est pas valide ou qu'il est absent cela ne fonctionne pas

-

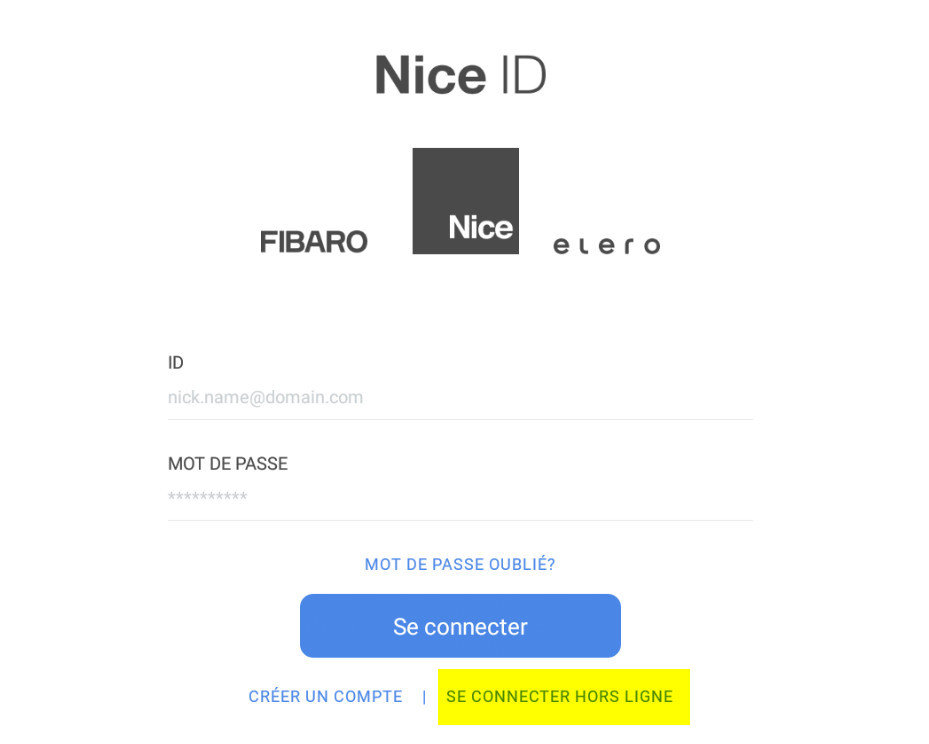

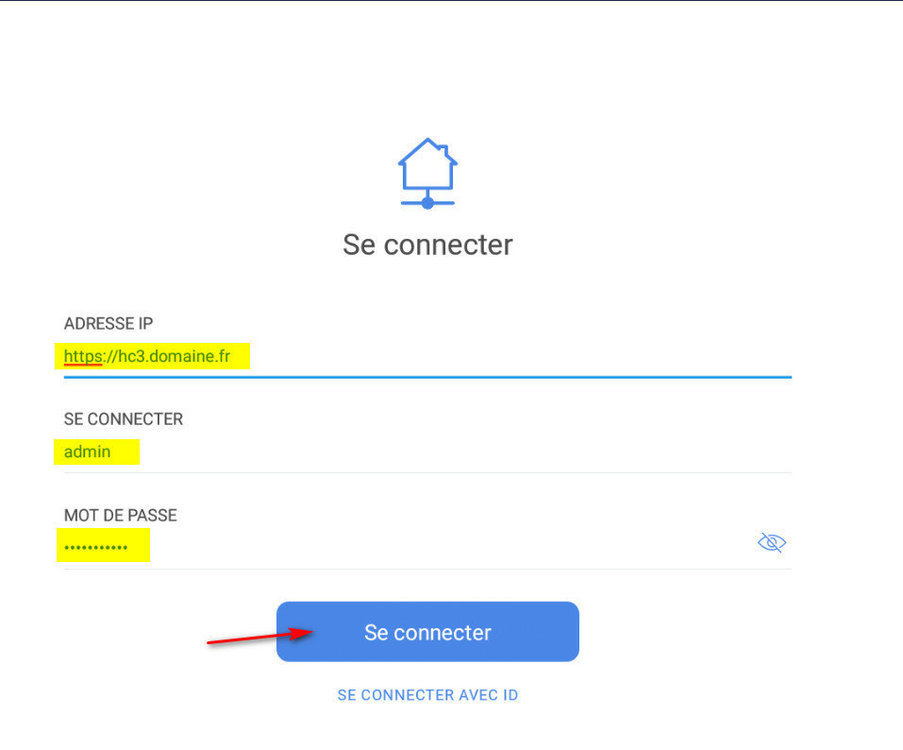

voici une solution pour ne pas passer par le fibaro ID

-

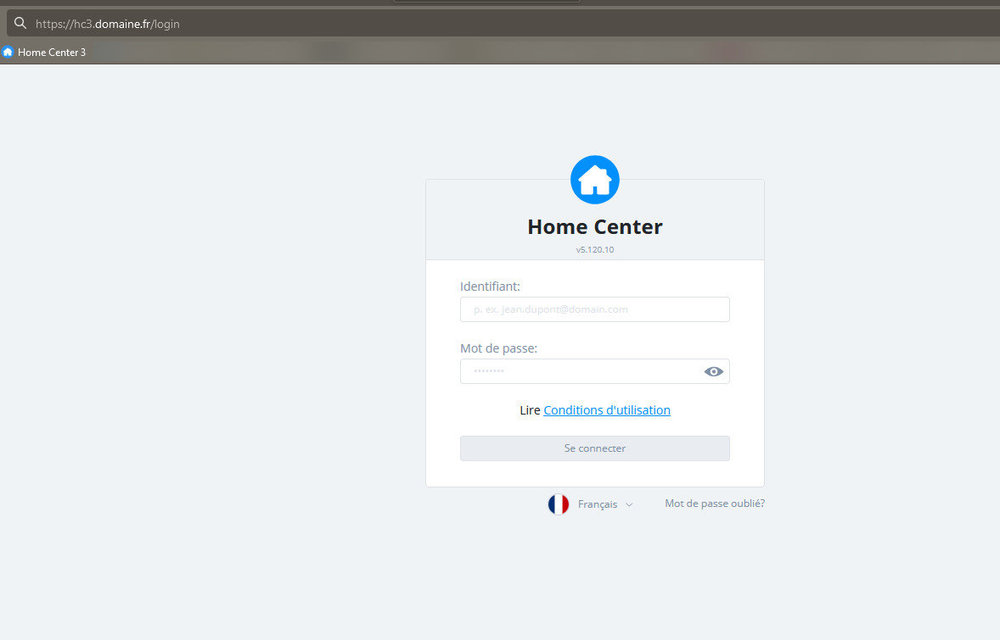

Yubii Home accès IP Public Pour que cela fonctionne il faut absolument avoir une connexion securisé HTTPS Pour vérifier que l'ip public ou le sous domaine est lier a une connexion HTTPS Il suffit d'ulitiser un navigateur et de renseigner l'adresse de la hc3 Exemple pour un sous domaine : hc3.domaine.fr Voici ce que vous devez avoir comme affichage Si tout est correct vous pouvez configurer votre application Yubii

-

Oui cela fonctionne très bien Même avec un nom de domaine est haproxy Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Tu peux utiliser un détecteur "classique" avec un fgbs Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Vous verrez quand vous aurez mon âge [emoji1787] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Après 2 tentative selle est passée

-

Quick App - GCE Electronics IPX800 v4 et EcoDevice RT2

mprinfo a répondu à un(e) sujet de Lazer dans Quick App Developpeur

Oui je vois ce que tu veux dire.Je n'avais pas vu la chose comme cela effectivement. Je pourrais peut être afficher cela comme log c'est mieux que rien Merci pour ton explication. -

Quick App - GCE Electronics IPX800 v4 et EcoDevice RT2

mprinfo a répondu à un(e) sujet de Lazer dans Quick App Developpeur

On ne peut pas ajouter une interface a ce child ?