-

Compteur de contenus

14 385 -

Inscription

-

Dernière visite

-

Jours gagnés

249

Tout ce qui a été posté par mprinfo

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Bienvenue sur le forum [emoji12] Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Tu vois tu ferais ce que je te dis à la lettre sans réfléchir ça irait plus vite Je ne suis pas là pour te former à Linux ou autre je suis la pour répondre à ton bosoin ici haproxy Que tu comprennes ou pas ce que tu fais on s'en fou le principal c'est que cela fonctionne Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

relis mes message si tu écouterais tu aurais vu que sur un poste il y a le fichier shell a télécharger.

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Je parle de ton ancien ha vers le nouveau Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Tu as copier quoi et où ? de ton ancien haproxy ? Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Il n'y a pas iso à utiliser arrête de trop réfléchir Ici on ne fais pas iso mais img Regarde sur le forum j'avais fais un tuto pour l'utiliser https://www.domotique-fibaro.fr/topic/4924-faire-une-copie-de-la-clef-usb-recovery-sous-windows/ On ne fait pas une mise à jour "Classique" J'ai fais l'installation est mise à jour chez moi Donc je fais une copie de la clef est je te l'envoi au format img Tu graves l'image sur une clé usb et tu démarre ton gen8 ESXI sera en dhcp Il faudra changer le pwd Et enregistrer tes VM Très simple à faire et pas de risque que tu te plantes Si cela ne fonctionne pas tu arrêtes ton gen8 Et tu mets la clef de ton esxi Pour info tu peux mettre un clavier et un écran sur ton gen8 Même avec ilo tu n'aurais pas pu arrêter proprement esxi car pas de pwd Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Trouver http://www.octetmalin.net/windows/tutoriels/win32diskimager.php Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Surtout pas Rufus c'est pas fait pour cela Il faut un logiciel qui face un copié à l identique. Rufus crée un disque bootable Si je dis pas de bêtises win32manger Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Pour le xml[mention=339]Steven[/mention] avait fais une fonction pour transformer le xml en table Je l'utilise dans le qa météo que j'avais fais il y a un petit moment Envoyé de mon BLA-L29 en utilisant Tapatalk

-

Les vm sont stocké sur le datastore Envoyé de mon BLA-L29 en utilisant Tapatalk

-

tempo QuickApp - Suivi Abonnement TEMPO (EDF)

mprinfo a répondu à un(e) sujet de mprinfo dans Quick App Developpeur

@Lazer je m'inquiète tu n'es pas mort de froid [emoji23] Envoyé de mon BLA-L29 en utilisant Tapatalk -

Je crois que j'avais fais un vd pour les id de.portables Envoyé de mon BLA-L29 en utilisant Tapatalk

-

OK c'est pour cela que je pose la question Ce que je voulais faire Sachant que esxi est sur la sd Tu retire la sd de ton serveur. D'ailleurs ça serait bien que tu en fasse une copie au cas où ta sd lache Tu la mets de côté Tu prends une autre carte sd ou tu copies l image que je te donne Tu la mets dans ton serveur Si tout est correct tu seras en esxi 6.7u3 Tout les patches auront été appliqué Tu auras aussi un logiciel pour sauvegarder tes vm sur ton dsm Il faudra juste chez le mots de passe esxi Mettre une ip fixe Enregistré tes vm On ne touche pas au datastore Si ça fonctionne pas Tu remets la sd de ton esxi et tout sera comme au depart Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Zut j'ai justement créé la vm pour la version 6.7 Si je t'en un fichier saurait tu le mettre sur une sd carte et la mettre dans ton serveur Tu auras juste à changer l'adresse ip et le pwd puis enregistré tes vm Aucun risque car tu auras la carte sd que tu as retiré du serveur Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Tu es bien sous esxi 6.7 ? J'en suis plus certain Envoyé de mon BLA-L29 en utilisant Tapatalk

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :

-

Mon installation photovoltaïque en autoconsommation

mprinfo a répondu à un(e) sujet de Lazer dans Mon installation domotique

En plus avec les années la production de panneaux diminuent. Envoyé de mon BLA-L29 en utilisant Tapatalk- 998 réponses

-

aurevoir a dans 2 ans

-

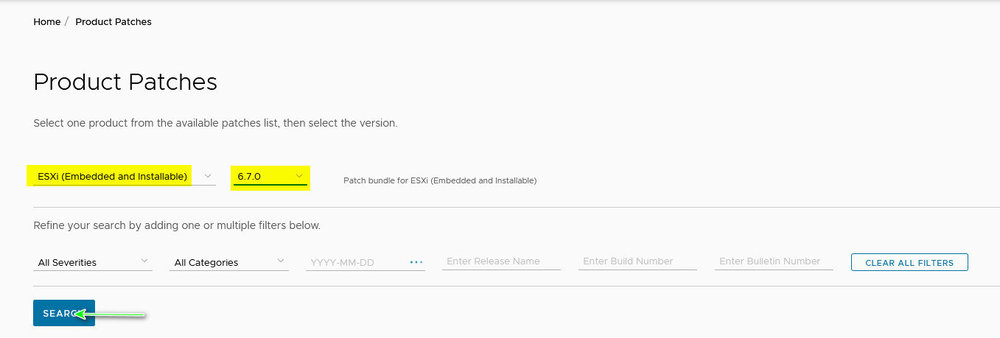

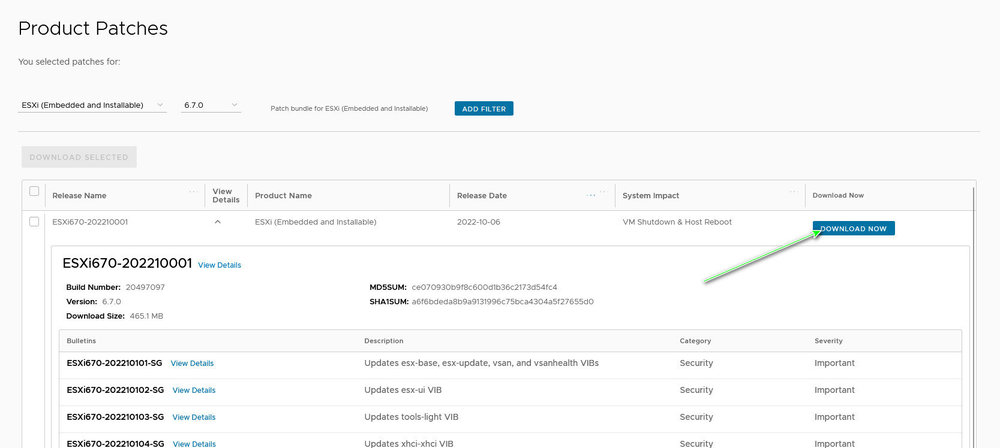

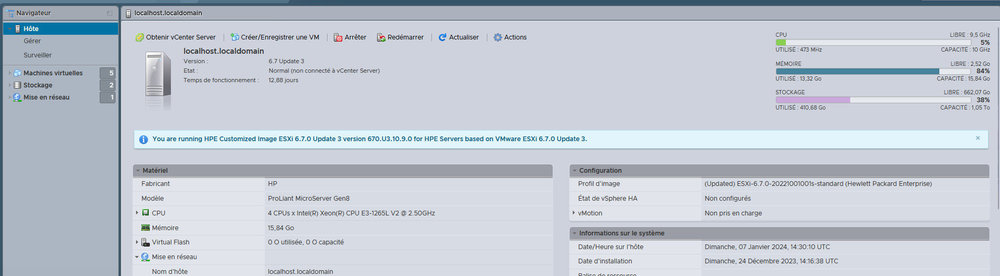

Mise a jours ESXI 6.7 pour HP Gen 8 Dans ce tuto nous allons voir comment mettre a jour ESXI 6.7. je vous conseil de faire une copie de votre car SD ou clef USB avant de faire la mise a jour Hp ne mets plus a jours les images ESXI pour ce serveur La dernière mise a jour pour ce serveur chez HP VMware-ESXi-6.7.0-Update3-19195723-HPE-Gen9plus-670.U3.10.9.0.8-Apr2022.iso Pour faire la mise a jour il va nous falloir 1 Microserveur HP Gen8 avec ESXI 6.7 fonctionnel 1 fichier de la mise a jour Mon allons récuperer le fichier pour l'update sur le site de chez WMvare https://customerconnect.vmware.com/patch Il faut stopper toutes le machines ce mettre en mode maintenance activer le SSH ce connecté a esxi via ssh copier le fichier de mise a jour sur la datastore il va falloir saisir une commande pour la mise a jour Exemple si mon fichier ce trouve sur DataStores 'attention aux majuscules et minuscules" esxcli software vib update -d /vmfs/volumes/DataStore/ESXi670-202210001.zip -f la mise a jour prend un certains temps ne soyez pas inquièt reboot -f on peut aussi faire la mise a jour des Wmware-tools télécharger le fichier VMware-Tools offline sur le site vmware copier le fichier de mise a jour sur la datastore mise a jour VMWare tools esxcli software vib install -d /vmfs/volumes/DataStore/VMware-Tools-12.2.0-core-offline-depot-ESXi-all-21223074.zip on peut maintenant arréter le service ssh et voici le résultat

-

oui aucun soucis pour la VM tu as juste a l'linstaller sous esxi et la lancer puis copier ton fichier config haproxy une fois cela fait tu créés tes certificats et c'est tout j'ai encore du travail pour toi ghettovcb pour faire des sauvegardes de VM sur un nas Synology

- 91 réponses

-

- debian

- letsencrypt

-

(et 2 en plus)

Étiqueté avec :